2026.05.11-én a nyilvános információk alapján a Stryker környezetében egy támadás során körülbelül 80 000 eszközön indítottak wipe műveletet Intune-on keresztül. Elég kellemetlen szituáció, pedig amikor az eset történt, már elérhető volt az Intune-ban a ‘Multi Admin Approval’ funkció.

A funkció konfigurálása csak pár percet vesz igénybe. Ettől függetlenül vannak olyan esetek, amikor ez sem védi meg a szervezetet az ilyen jellegű támadásoktól, de nézzük meg, milyen lehetőségeink vannak.

Szerencsére a funkció nem extra license vagy addon köteles, így az alap Intune Plan 1 license is feljogosít minket a használatra.

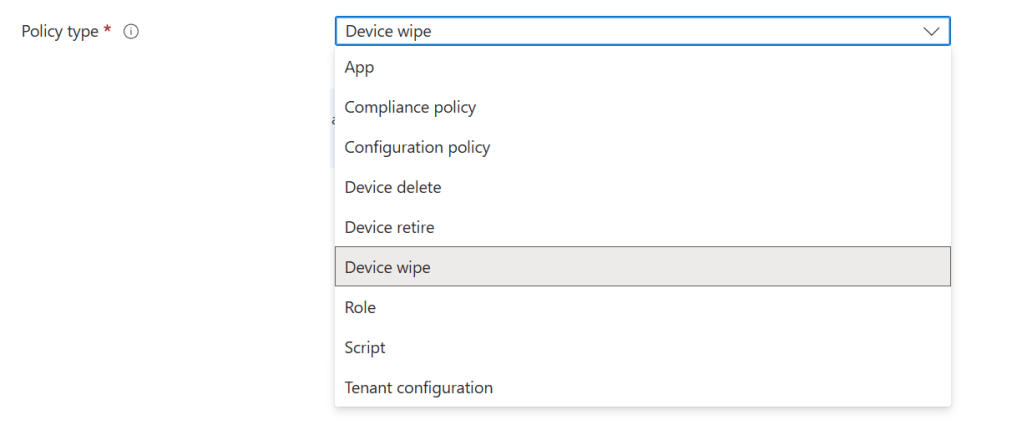

Jelenleg a következő kategóriákra tudunk policy-t készíteni:

Jogosultságok

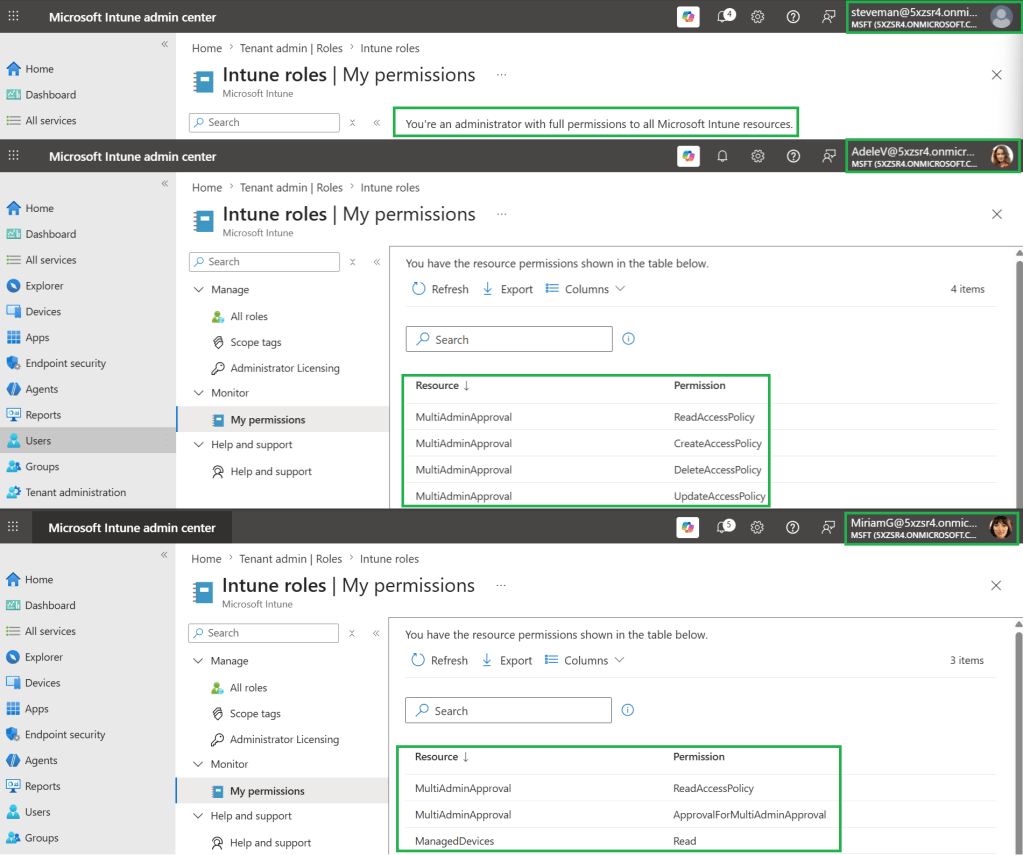

A példában három különböző adminisztrátori szerepkört használok:

- Intune Admin, aki konfigurálja a funkciót

- Dedikált MAA Admin

- Dedikált Approval Admin

Multi Admin Approval Role-ok:

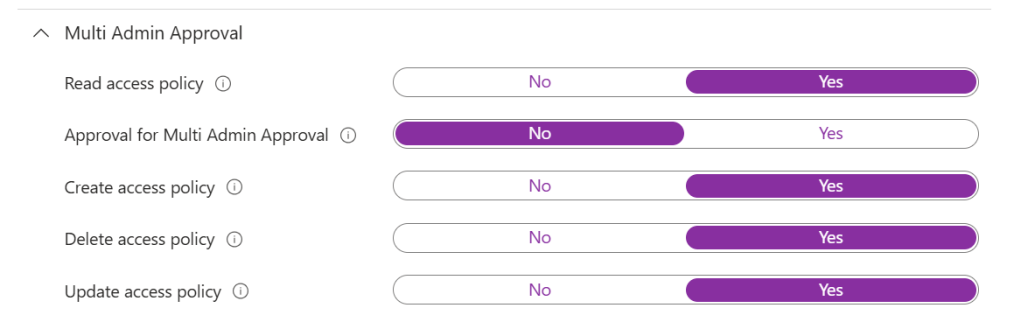

- Create access policy – Új MAA policy létrehozására jogosít

- Read access policy – Csak ReadOnly jog, nem tud policy-t létrehozni

- Update access policy – Már meglévő policy-kat tud módosítani, de létrehozni nem tud

- Delete access policy – Törölni tud policy-t de létrehozni nem.

- Approval for Multi Admin Approval – Kérések jóváhagyását végzi

Hozzuk létre a szükséges szerepkört, amivel jogosultságot adunk a policy-k létrehozására, módosítására és törlésére. (A built-in Intune Administrator szerepkör megléte is feljogosít erre, de kövessük a least privilege szabályt!)

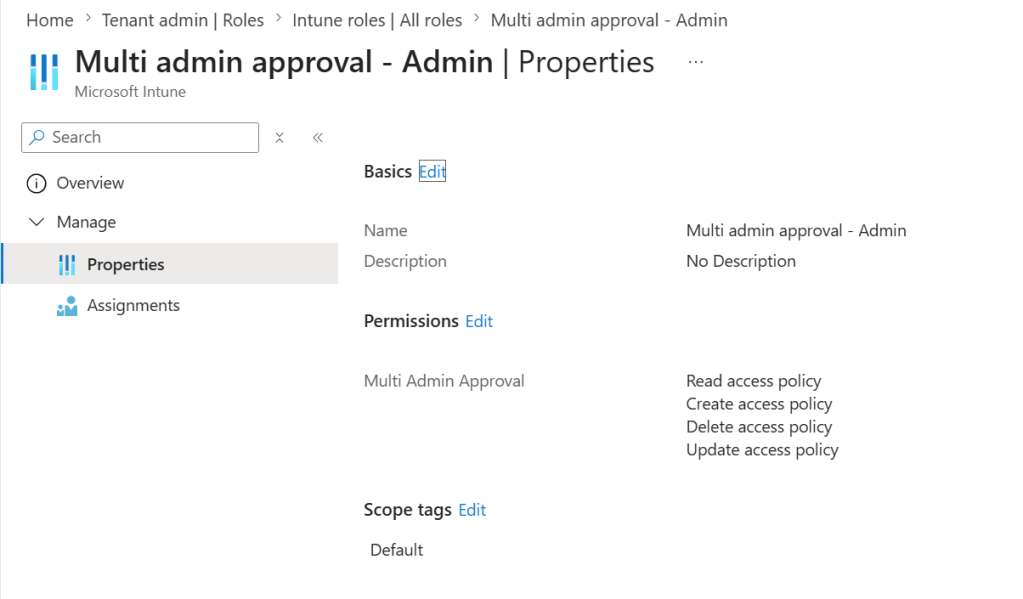

Multi Approval Admin Role – Admin

Készítsünk egy Custom role-t az Intune-ban:

- Tenant administration -> Roles-> + Create ->Intune role.

- Adjunk egy beszédes nevet és opcionálisan egy leírást a szerepkörnek.

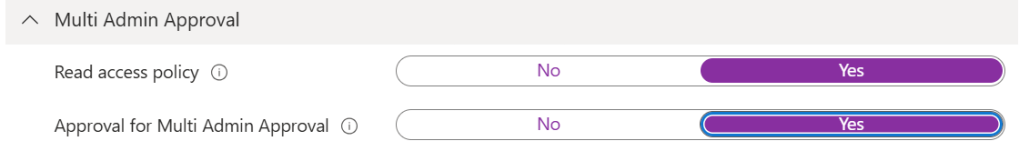

- Állítsunk minden csúszkát “Yes” értékre, leszámítva az “Approval for Multi Admin Approval” beállítást.

- Mentsük el a role-t.

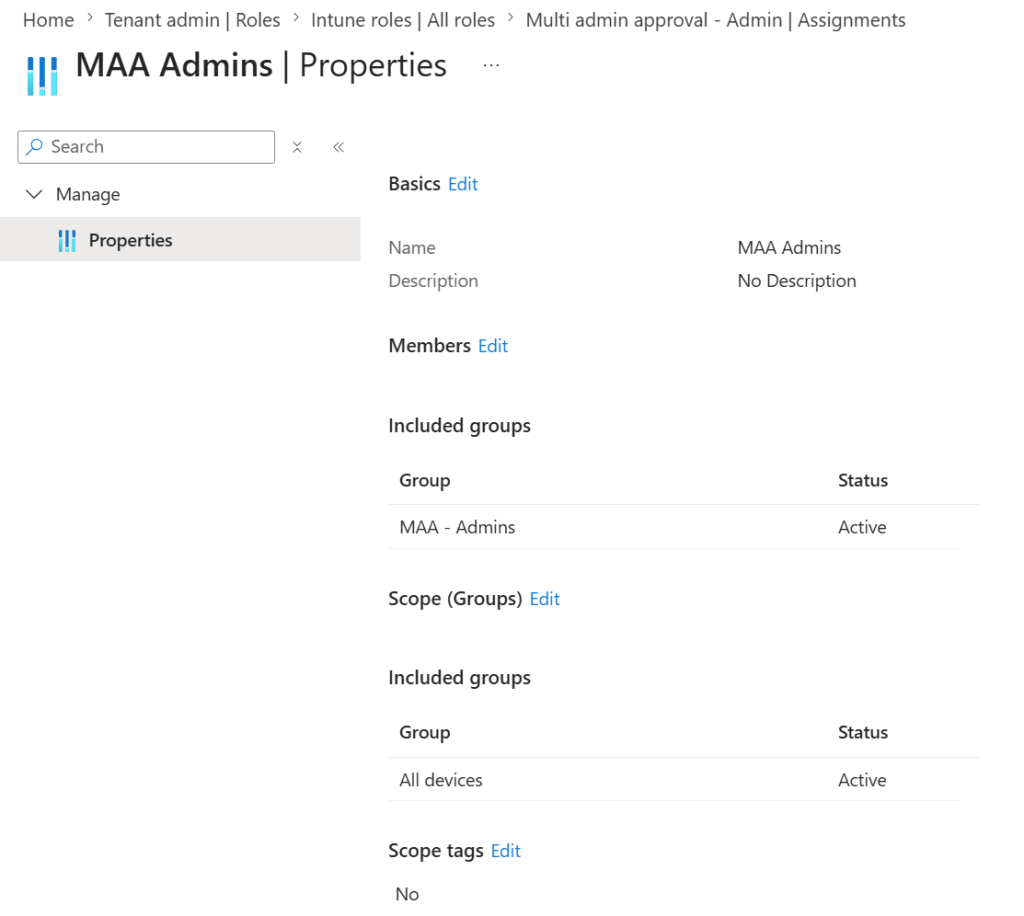

- Az “Assignments” menüben adjuk meg az “MAA – Admin” csoportot, aki majd a policy-kat kezeli.

- Konfiguráljuk a “Scope Groups”, és “Scope tags” részt igény szerint.

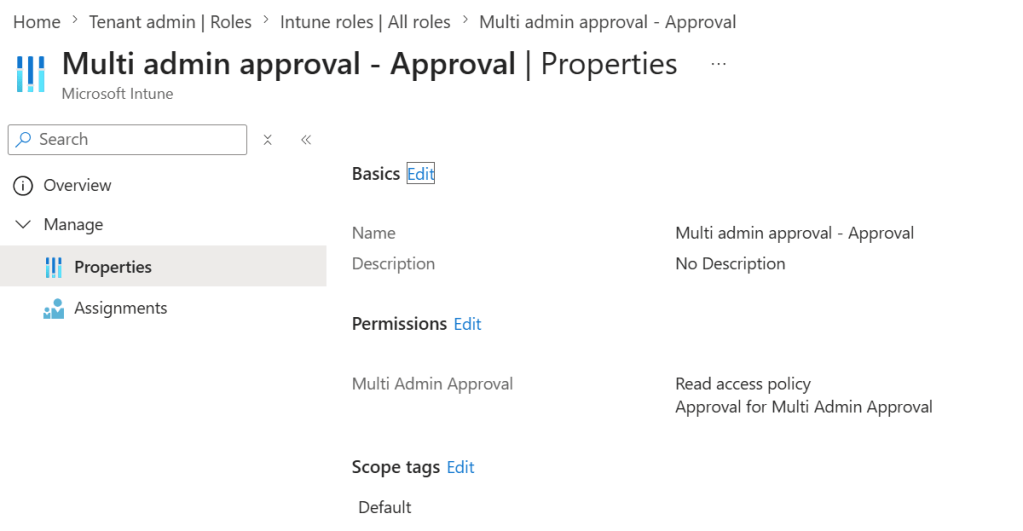

Multi Approval Admin Role – Approver

Nézzük meg a dedikált Approval Admin szerepkör létrehozását.

Alapvetően ennek az Admin usernek csak az “Approval for Multi Admin Approval” szerepkör szükséges, de ha a kijelölt jóváhagyó kolléga nem rendelkezik egyéb Intune jogosultsággal, akkor szükséges a “Read access policy” és “Managed devices” – “Read” szerepkör is.

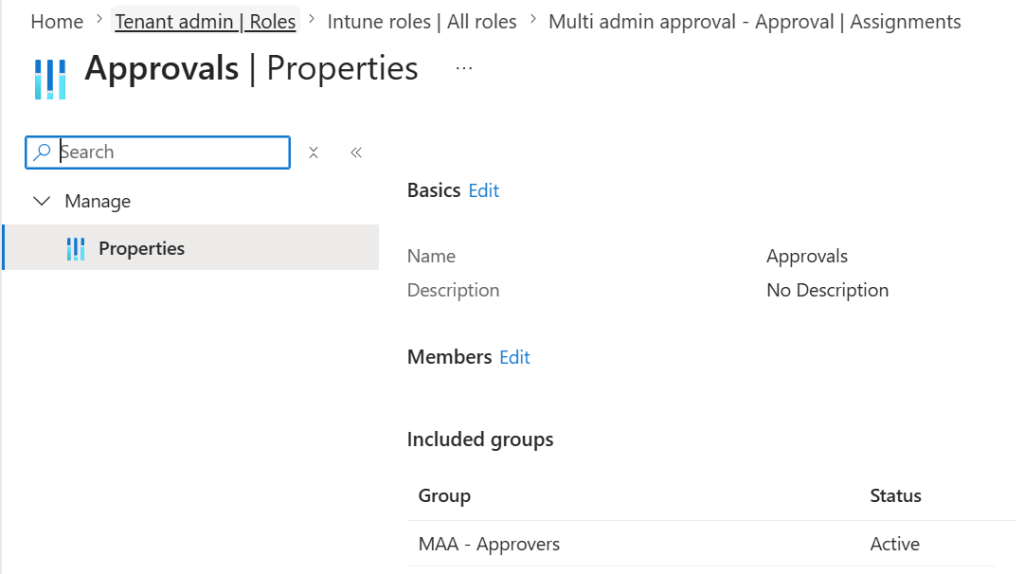

Az “Assignments” menüben vegyük fel az Approver-eket tartalmazó csoportot, és konfiguráljuk a Scope-okat igény szerint:

Policy létrehozása

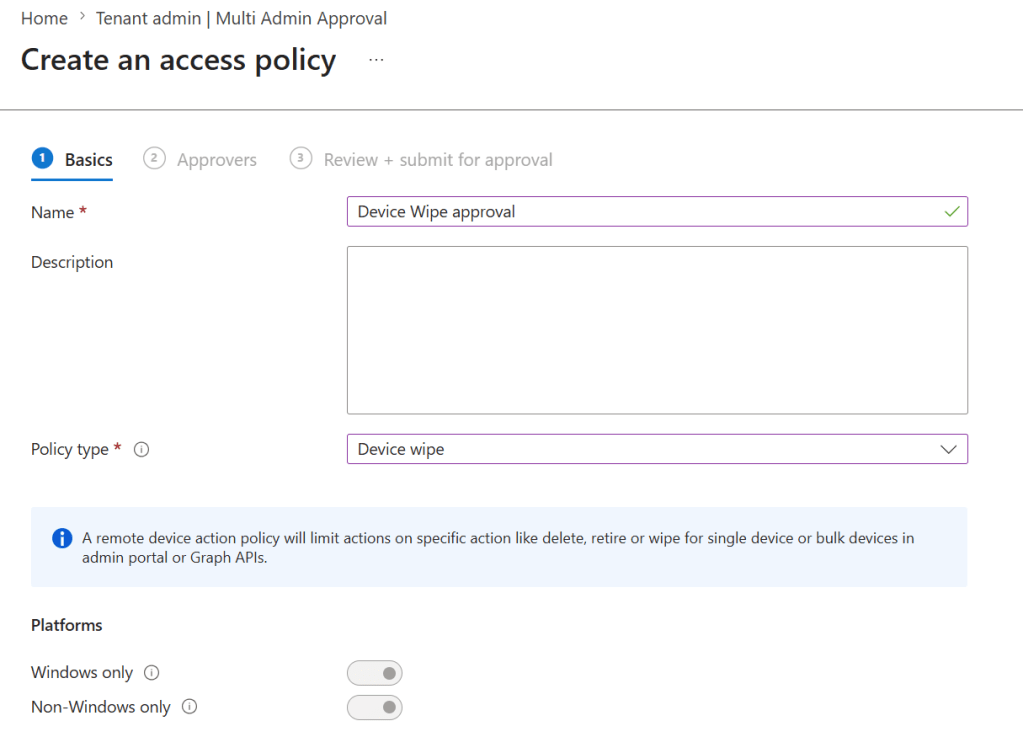

Hozzunk létre egy Device wipe policy-t:

- Adjunk egy nevet és opcionálisan leírást a policy-nak.

- Válasszuk ki a Policy type-nál a “Device wipe” opciót.

- Platformoktól függően konfiguráljuk a képernyő alján lévő csúszkákat.

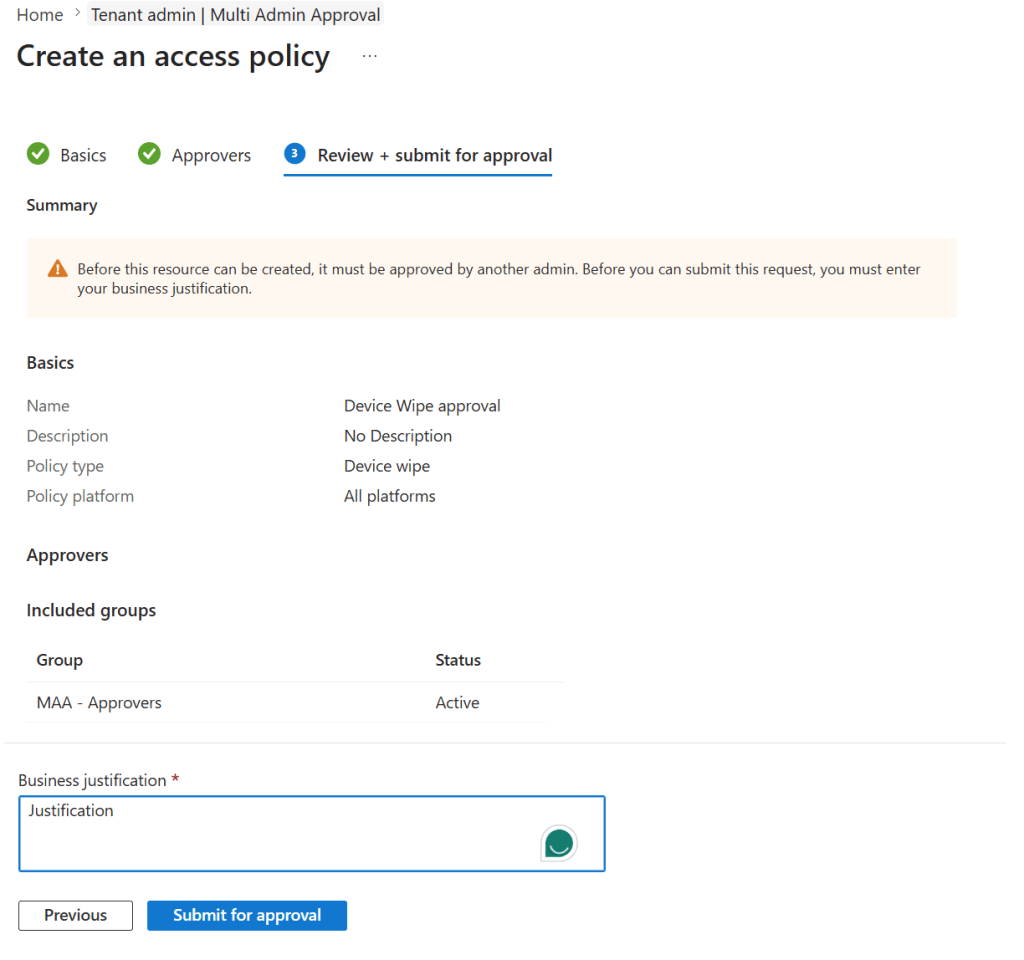

- Létrehozáshoz adjunk meg egy Business justification-t.

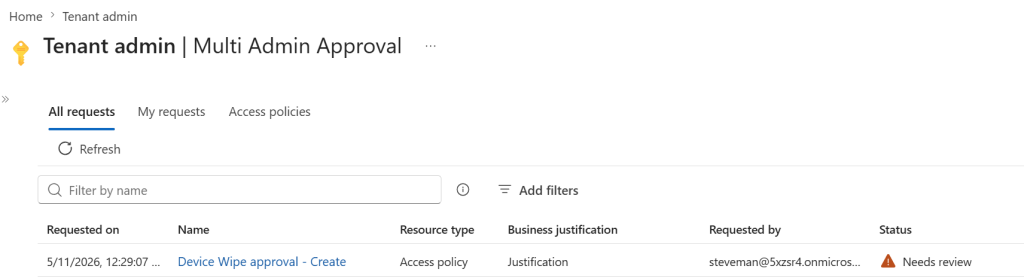

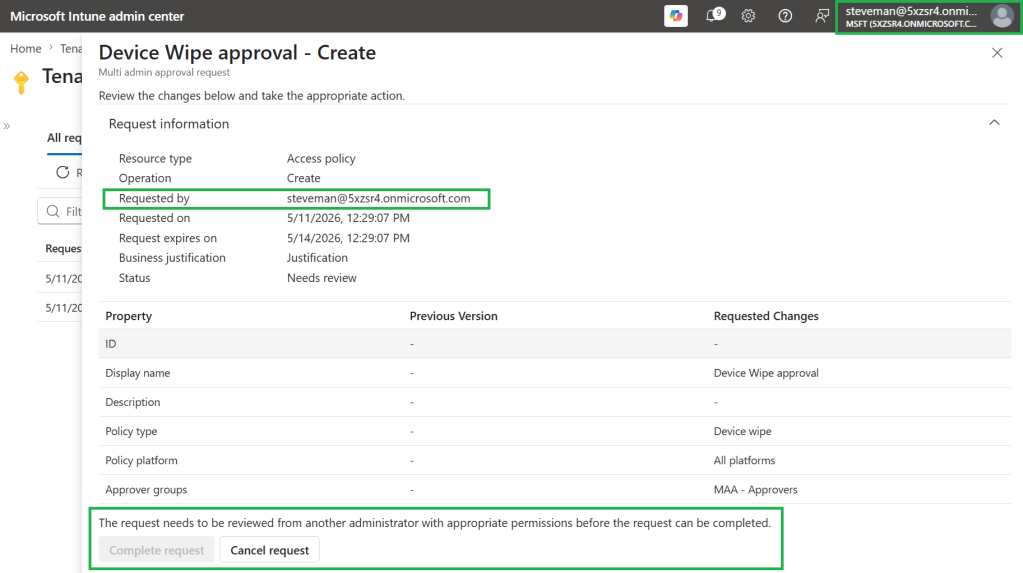

Miután rányomtunk a “Submit for approval” gombra, az igényelt policy megjelenik az “All request” menüben. Fontos, hogy aki a policy-t létrehozta, nem tudja jóváhagyni a kérést:

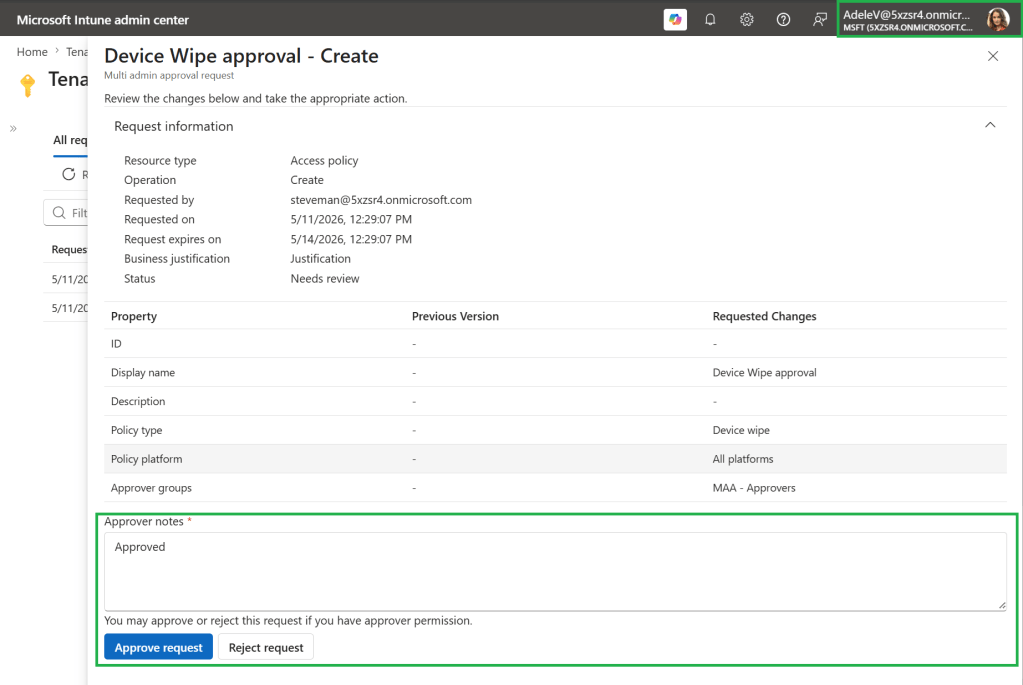

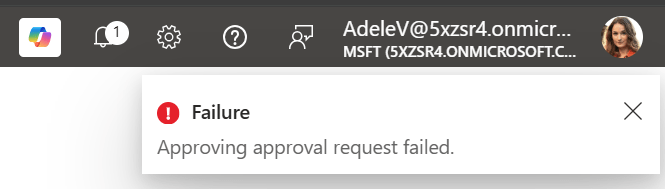

Mivel “Adele” rendelkezik jogosultsággal, hogy MAA policy-t hozzon létre, nézzük meg, nála mit mutat a rendszer:

Igaz aktív az “Approver notes” mező és az “Approve request” gomb, de nem engedi jóváhagyni a kérést.

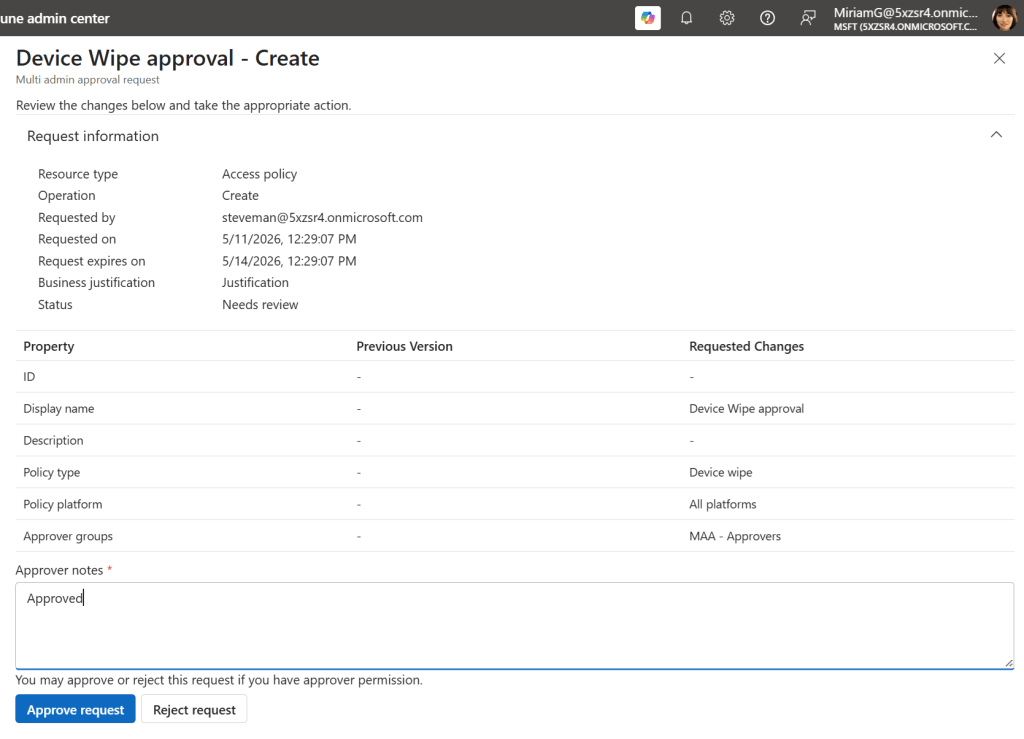

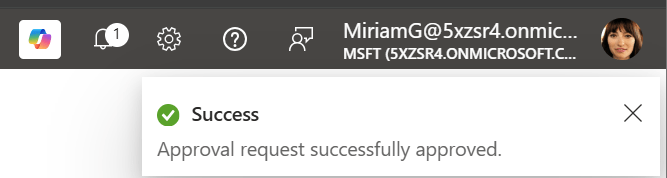

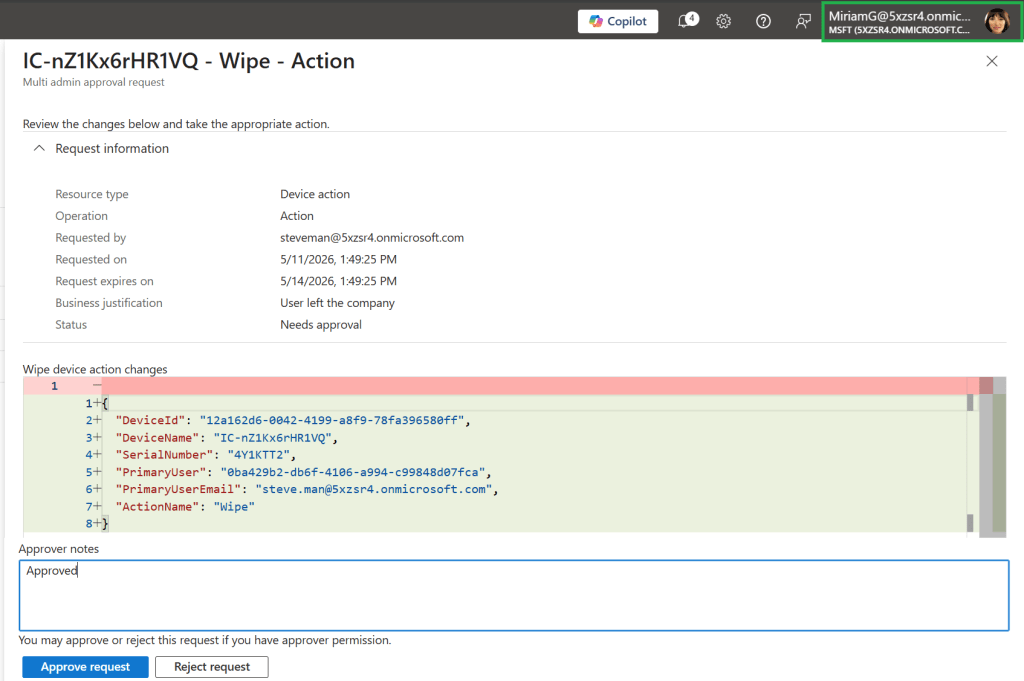

Miriam, aki approver, már jogosult a jóváhagyásra:

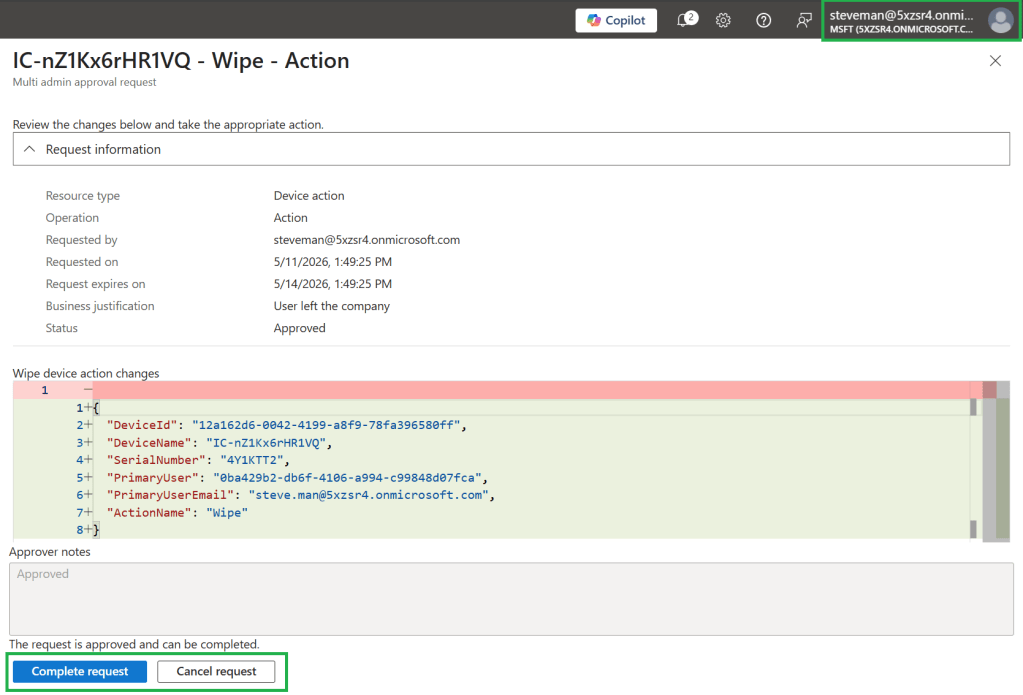

Létrehoztuk a policy-t, Miriam jóváhagyta, de a policy még nincs véglegesítve!

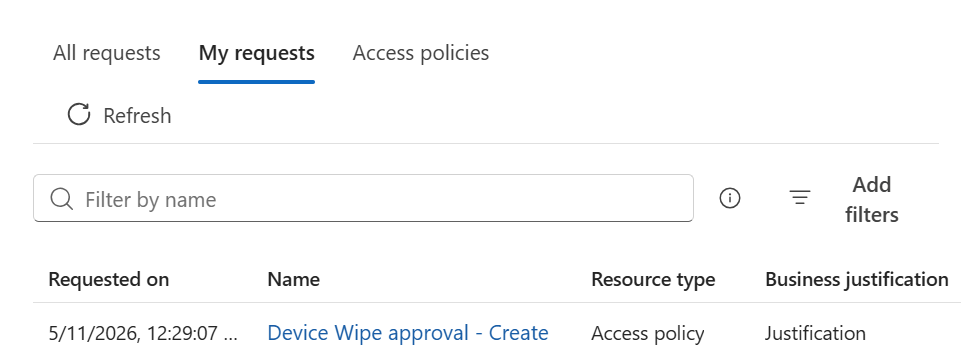

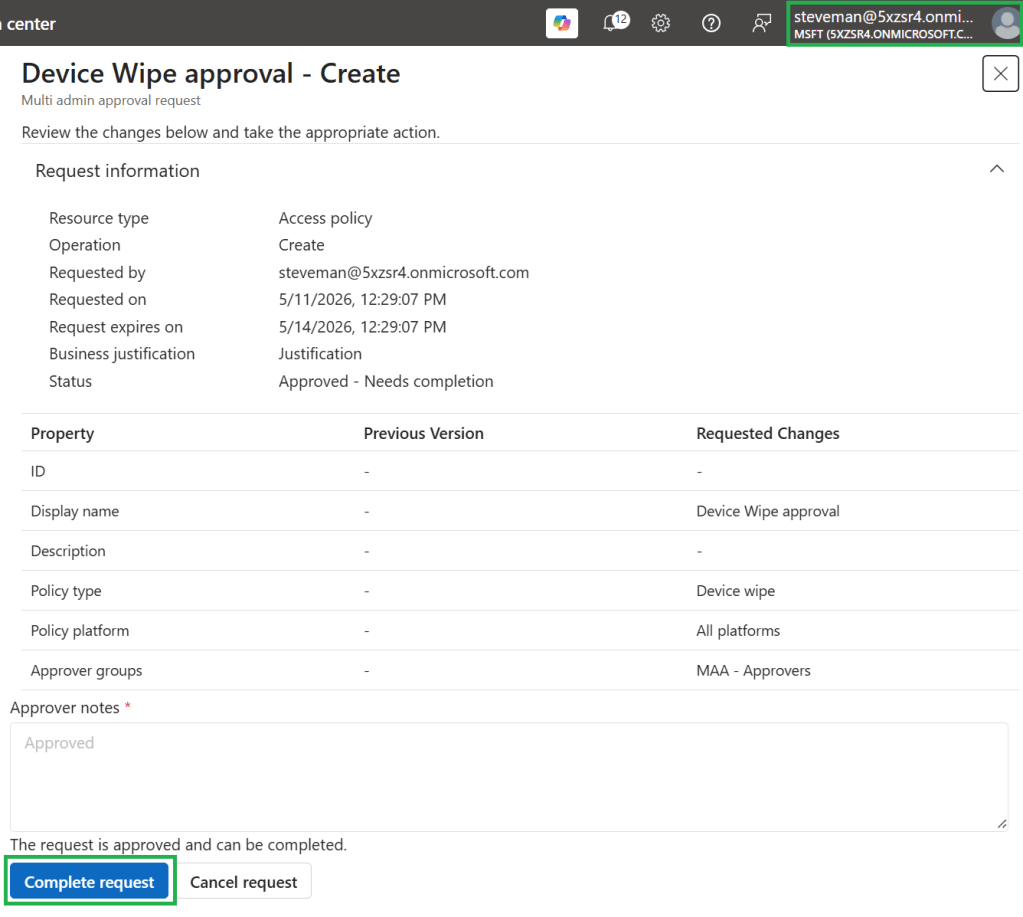

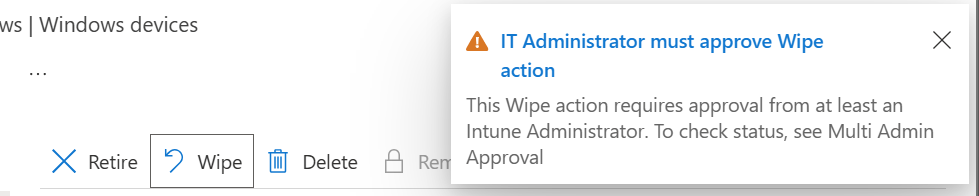

Az eredeti kérelmet indító adminnak szükséges véglegesítenie a létrehozási folyamatot. Ezt a “My request” menüben a policy nevére kattintva teheti meg:

A “Complete request” megnyomása után megjelenik a policy az “Access policies” menüben:

Policy in action

Nézzük, hogyan működik a policy.

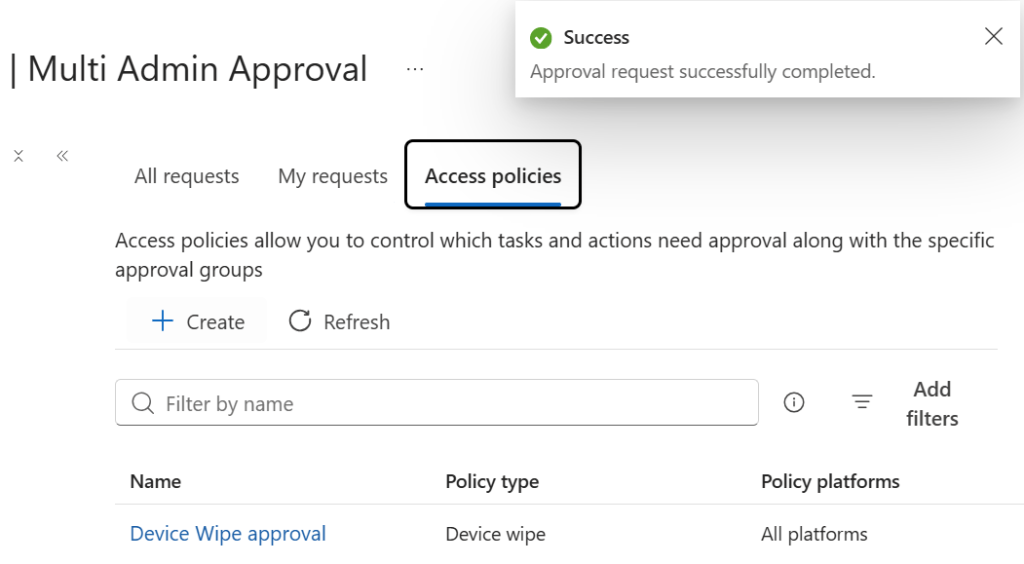

Kiválasztottam egy gépet, indítottam egy “Wipe”-ot. (Kért egy business justification-t itt is az Intune)

Az approver csoport tagjainak 3 napja van a kérést jóváhagyni, utána kifut a kérés!

Csak az Approver group tagjai tudják a kérést jóváhagyni.

Miután megtörtént a jóváhagyás, az eredeti kérést indító adminnak szükséges véglegesíteni a kérést, ilyenkor a request listában “Approved – Needs completion” státuszt látunk.

MAA Flow

Policy létrehozása:

- Az admin létrehozza a policy-t

- Az approver jóváhagyja a policy-t

- Az eredeti admin véglegesíti a policy létrehozását

Device action flow:

- Az admin létrehozza a kérést

- Az approver jóváhagyja

- Az eredeti admin véglegesíti a műveletet

Jelenlegi limitációk

- Ha GDAP-ot használ a szervezet, a Wipe és egyéb device action egy másik flow alapján értékelődik ki, így jóváhagyás nélkül is ráfut a device action a kliensre.

- Ha Global Admin user kompromitálódik, a GA usernek lehetősége van a megfelelő jogosultságokkal felruháznia magát, így jóvá tudja hagyni a wipe-ot.

- Jelenleg nincsen email értesítés a device action kérésekre, így érdemes kialakítani egy külön folyamatot az approver értesítésére.

- MAA konfigurációja után a Bulk device actions nem lesz használható teljeskörűen. Delete, Wipe, Retire funkciók nem fognak működni!

Best practice-ek

- Az approver account legyen külön admin account

- Kötelező MFA

- PIM használata ajánlott

- Approver account ne legyen Global Admin

- Break glass account ne legyen approver

A Multi Admin Approval nem tökéletes védelem, viszont jelentősen csökkenti annak esélyét, hogy egy kompromittált admin account azonnal destruktív műveleteket hajtson végre az Intune környezetben.

A T-Minus 365 csatorna egyik videója adta az ötletet a cikkhez, és úgy gondoltam, hasznos lehet egy magyar nyelvű, step-by-step walkthrough is a témában.

Leave a comment